Resumen

El INE implementa diversas tecnologías para cumplir con sus atribuciones en la organización de los procesos electorales, garantizar su integridad y la protección de la base de datos ciudadana más completa y confiable del Estado mexicano. Para ello, los sistemas informáticos del Instituto Nacional Electoral, incluidos los que se ejecutan con motivo del Proceso Electoral Extraordinario para elegir diversos cargos del Poder Judicial de la Federación, se actualizan y refuerzan de manera recurrente, especialmente en materia de ciberseguridad.

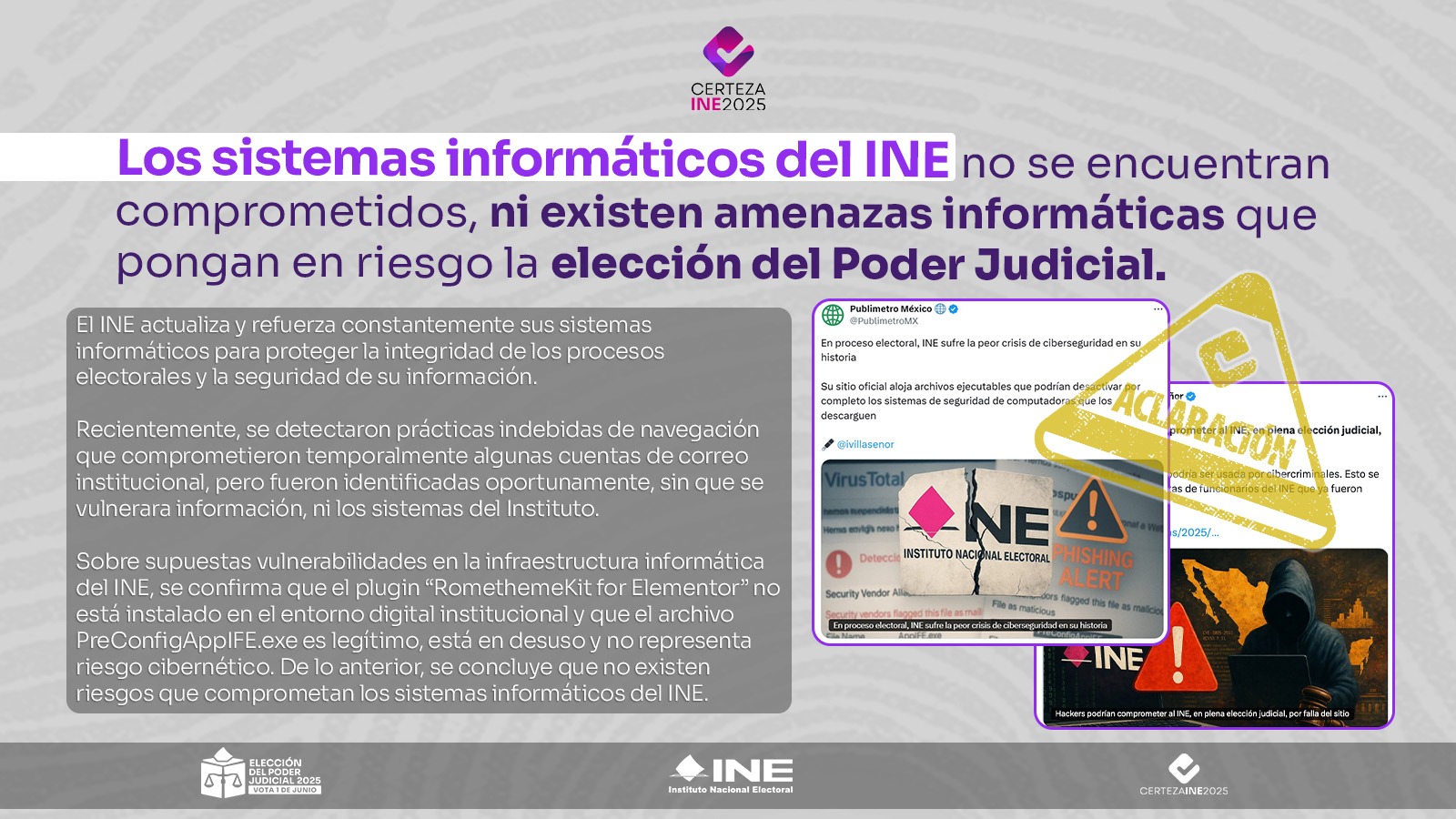

De la seguridad y protocolos en las cuentas de correo. Recientemente, la Unidad Técnica de Servicios Informáticos (UTSI) del INE identificó prácticas de navegación indebidas de algunos usuarios del Instituto, que comprometieron temporalmente sus cuentas de correo institucional. Sin embargo, de manera oportuna, la UTSI aplicó medidas pertinentes de contención, bloqueando la URL maliciosa para evitar su acceso y riesgos adicionales. Como resultado de lo anterior, el INE puede afirmar que en ningún momento se vulneró la información con que cuenta el Instituto, ni hubo acceso indebido a sistemas institucionales relacionados con el Proceso Electoral del Poder Judicial de la Federación.

De la ciberseguridad para contener amenazas informáticas. El INE tiene identificado que el plugin denominado “RomethemeKit for Elementor”, no se encuentra instalado en la infraestructura informática institucional, por lo tanto, las vulnerabilidades de seguridad denunciadas no representan un riesgo real para el INE y tampoco hay hallazgos de que hubiera vulnerado el sitio web del Instituto en algún momento. Es importante destacar que el portal del INE cuenta con la herramienta de seguridad perimetral Web Application Firewall, que filtra y bloquea tráfico malicioso, lo cual refuerza la seguridad del entorno digital.

Asimismo, el INE tiene identificado que el archivo PreConfigAppIFE.exe no es malware. Se trata de un instalador legítimo incluido en el manual técnico de un sitio que se encuentra en desuso y que nunca estuvo en conexión con sus sistemas informáticos, por lo cual, no representa un riesgo cibernético.

De una plataforma apócrifa que no corresponde a un sitio oficial del INE. A raíz de algunos mensajes publicados en la red social X, se identificó un sitio de internet apócrifo que imita a la plataforma de correos electrónicos y tareas colaborativas de Outlook de Microsoft, el cual ya fue denunciado ante la policía cibernética para su inhabilitación. Actualmente, el sitio en mención muestra la siguiente leyenda: “Suspected Phishing. This website has been reported for potential phishing.” No obstante, resulta pertinente aclarar que dicho sitio no es una “plataforma oficial del INE”, como se afirma en algunas publicaciones, ni es responsabilidad del Instituto el mal uso que pueda darse de dicho sitio apócrifo.

Registro de la desinformación: En el portal informativo de Publimetro, en diversas publicaciones en la red social X del mismo medio (@PublimetroMX) y en la cuenta de Ignacio Gómez Villaseñor (@ivillasenor) se difunde información que afirma que fueron hackeadas cuentas del funcionariado del INE para enviar correos con malware, que la seguridad informática del INE se encuentra comprometida por un plugin, que un supuesto malware fue instalado en sus plataformas digitales y que un “sitio oficial del INE” engaña a los usuarios y vulnera sus contraseñas del correo institucional.

______________________________

Fecha: 26 de abril de 2025

Fuente: Red social X y portales informativos

Tipo de acción: Aclaración.

Categoría de la desinformación: Información imprecisa por contexto falso y omisión de información.

______________________________

Las herramientas y protocolos del INE permiten contener amenazas en sus sistemas informáticos y cuentas de correo institucional.

Durante el periodo comprendido entre el 8 y el 13 de abril pasados, la Unidad Técnica de Servicios de Informática (UTSI) del INE identificó el envío de correos electrónicos sospechosos por parte de remitentes con dominios institucionales, que contenía un intento de phishing[1]. Esto debido a prácticas de navegación indebidas de algunos usuarios del INE que comprometieron temporalmente sus cuentas de correo institucional.

La UTSI implementó medidas de contención de manera inmediata y bloqueó las URL’s con contenido malicioso para evitar el acceso y su propagación. Adicionalmente, a través del Centro de Atención de Usuarios (CAU) fueron enviados correos electrónicos a los usuarios del Instituto para alertar sobre los intentos de phishing registrados y se reforzó el programa de concientización sobre amenazas digitales a las que el INE se encuentra expuesto.

Como medida de prevención también fueron modificadas las contraseñas de las direcciones de correo electrónico institucionales que se comprometieron temporalmente, a fin de evitar que los correos continuaran propagándose y afectando a otros usuarios.

De manera adicional, el INE realiza acciones para reforzar la seguridad en la identificación y bloqueo de correo malicioso, como son:

- Implementar un servicio de filtrado de correo electrónico por medio del fabricante Microsoft.

- Se está ejecutando una segunda herramienta antimalware y antiphishing para bloqueo de correo malicioso.

- Se realizan acciones con todo el personal del Instituto para que se active la autenticación de dos factores (2FA) en sus cuentas de correo electrónico, para agregar una capa adicional de seguridad.

En este tenor, el INE puede afirmar de manera terminante que los eventos conocidos como phishing, originados en cuentas institucionales muy específicas, fueron contenidos de manera oportuna y eficiente por la Unidad Técnica de Servicios de Informática del Instituto, lo cual garantiza que en ningún momento se vulneró la información, ni hubo acceso indebido a sistemas institucionales.

Con motivo de los cambios tecnológicos en el equipamiento y el desarrollo de los sistemas de información a cargo de la UTSI, se ha reforzado la seguridad mediante el cambio en las configuraciones para optimizar el envío de correo electrónico de la plataforma POSTFIX en los siguientes aspectos:

- Optimización de SPF (Sender Policy Framework): Se ha establecido una política clara que define explícitamente cuáles son los servidores autorizados para enviar correos electrónicos desde el dominio @ine.mx, reduciendo considerablemente el riesgo de suplantación.

- Fortalecimiento de DKIM (DomainKeys Identified Mail): Se ha fortalecido por medio de la firma DKIM el servicio de correo electrónico POSTFIX, que permite verificar criptográficamente la autenticidad de cada correo electrónico enviado, asegurando su integridad y legitimidad.

- Configuración de DMARC (Domain-based Message Authentication, Reporting & Conformance): Se han robustecido políticas DMARC estrictas, las cuales solicitan a los receptores de correo que tomen acciones específicas (cuarentena o rechazo) contra mensajes que no cumplen satisfactoriamente con las validaciones de SPF y DKIM. Actualmente, la política del INE establece que los mensajes no autenticados adecuadamente sean colocados en cuarentena, con el objetivo a corto plazo de avanzar hacia una política más estricta de rechazo.

Derivado de esta situación, también se han realizado esfuerzos importantes por parte de las Unidades Responsables que integran el Instituto para la corrección y adecuación de los sistemas informáticos encargados del envío de correos electrónicos utilizados para las diversas notificaciones dirigidas a la ciudadanía.

Esta labor incluye revisiones de código, actualización de librerías, validación de configuraciones de servidor y verificación de autenticaciones seguras para garantizar que toda comunicación cumpla con los estándares actuales de confiabilidad y legitimidad.

Además, el INE implementa las Políticas en materia de uso y gestión de cuentas y buzones de correo electrónico institucionales, en las que se establecen los criterios técnico-administrativos para la gestión y el uso de cuentas, así como de los buzones de correo electrónico institucional de las personas internas y externas con el apoyo de las áreas administradoras, y áreas responsables de sistemas y enlaces, en cumplimiento de las obligaciones que tienen en el ámbito de sus atribuciones.

Ciberseguridad del INE blinda la elección del Poder Judicial: amenaza en plugin de WordPress no representa ningún riesgo.

En un entorno donde la tecnología es fundamental para la organización y la integridad de los procesos electorales, el Instituto Nacional Electoral realiza la constante actualización y reforzamiento de sus sistemas informáticos, con especial atención en la ciberseguridad. El INE cuenta con un servicio especializado en ciber inteligencia que opera de manera proactiva, realizando una búsqueda continua de posibles amenazas informáticas, identificando filtraciones de cuentas institucionales y detectando vulnerabilidades de seguridad en su infraestructura tecnológica. Estas labores de vigilancia digital se extienden a diversas fuentes, incluyendo internet y zonas de acceso restringido, como las llamadas «DARKWEB» y «DEEPWEB».

En este contexto, y derivado de la advertencia emitida por la firma mexicana TPX Security, el INE analizó mediante su servicio de ciber inteligencia el plugin RomethemeKit for Elementor, que corresponde a una herramienta utilizada en sitios web desarrollados con WordPress, que se utiliza para operar el portal institucional. Del análisis se concluyó que dicho plugin no se encuentra instalado en la infraestructura de WordPress del portal institucional.

Por lo tanto, la vulnerabilidad denunciada por la firma mexicana no representa riesgo para la integridad del sitio web del INE y tampoco se tiene identificado que en algún momento haya vulnerado el sitio. Adicionalmente, el INE cuenta con un servicio de protección perimetral, implementado a través de un Web Application Firewall (WAF), que detecta y bloquea activamente patrones de ataque comunes dirigidos a sitios web, lo que fortalece la seguridad del entorno digital del Instituto.

Archivo señalado como malware era instalador legítimo y no tuvo interacción con los sistemas del Instituto

El archivo PreConfigAppIFE.exe que se denuncia en una nota del 25 de abril de 2025 en Publimetro, no corresponde a un componente malicioso, sino a un instalador legítimo que fue incluido en un manual técnico destinado a la capacitación de partidos políticos y que actualmente se encuentra en desuso. Este archivo fue diseñado para ejecutarse de forma local en los equipos de los usuarios, sin establecer conexiones ni interacción alguna con los sistemas institucionales del INE. Su funcionalidad estaba limitada a facilitar la instalación de una aplicación de usuario final y las acciones que ejecutaba eran controladas y predefinidas, sin capacidad de modificar configuraciones del sistema, más allá de lo necesario para el funcionamiento del software instalado.

En ese sentido, la detección de comportamientos potencialmente intrusivos por algunos motores antivirus no implica necesariamente la presencia de malware, sino que puede deberse a falsos positivos, comunes en archivos que modifican configuraciones locales para habilitar funcionalidades específicas. Por tanto, el INE rechaza categóricamente que el archivo constituya una amenaza de seguridad y reitera su compromiso con el fortalecimiento continuo de sus mecanismos de ciberseguridad para garantizar la integridad de sus plataformas y prevenir cualquier afectación a sus usuarios y la ciudadanía.

El INE no cuenta con un sitio de internet apócrifo

A raíz de una denuncia registrada el pasado 21 de abril, a través de la cuenta de X de Ignacio Gómez Villaseñor (@ivillasenor), colaborador de Publimetro, se identificó que una supuesta “plataforma oficial del INE” habría comprometido las contraseñas de correos institucionales de algunos funcionarios y funcionarias del Instituto; sin embargo, el sitio de internet apócrifo que se menciona, no es una plataforma del INE, ni es responsabilidad del Instituto el mal uso que pueda darse de dicho sitio. Más bien se trata de una imitación de la aplicación de Microsoft para la gestión de correos electrónicos y tareas colaborativas llamada “Outlook”.

Si bien la aplicación de Outlook es una herramienta que utiliza el INE para desempeñar diversas tareas entre su personal, no es un sitio oficial del Instituto, ni existen indicios de que dicho sitio apócrifo haya sido utilizado para comprometer las contraseñas del funcionariado del INE.

No obstante, el INE presentó una denuncia ante las autoridades correspondientes y la policía cibernética realizó lo conducente para inhabilitar el sitio apócrifo. Actualmente, el sitio denunciado muestra la siguiente leyenda: “Suspected Phishing. This website has been reported for potential phishing”, lo cual significa que ya no está en operación.

________________________

Justificación de criterio

Información imprecisa que afecta el principio de certeza de la autoridad electoral, en el contexto del Proceso Electoral Extraordinario del Poder Judicial 2024-2025.

[1] Phishing es una técnica de fraude digital en la que un atacante intenta engañar a una persona para que revele información confidencial, como contraseñas, datos bancarios o números de tarjetas de crédito. Generalmente, el atacante se hace pasar por una entidad confiable (como un banco, una red social, una institución o una empresa conocida) y envía mensajes falsos por correo electrónico, mensajes de texto o redes sociales.

El objetivo del phishing es que la víctima haga clic en un enlace malicioso, descargue un archivo infectado o ingrese información personal en un sitio web falso que imita al original.